IT security maatregelen vastleggen binnen Cybersecurity Cockpit

Home > ICT Beveiliging > Cybersecurity Cockpit

Beheer van je ICT beveiliging

ICT-beveiliging dient topprioriteit te zijn binnen organisaties en gelukkig nemen steeds meer organisaties maatregelen om cybersecurity aanvallen de baas te zijn. Maar vaak ontbreekt het een organisatie aan een centraal overzicht van haar beveiligingsbeleid.

Problemen die spelen zijn:

- Er geen actueel inzicht is in welke beveiligingsmaatregelen nu wel en welke nog niet genomen zijn.

- Er geen integrale oplossing is waar het beveiligingsbeleid wordt vastgelegd maar deze vaak versnipperd is over verschillende afdelingen.

- Als it security beleid gerapporteerd dient te worden aan externe partijen (accountant, (potentiële) klant of bank) deze bij elkaar gezocht dient te worden.

- Organisaties geen tools hebben waarmee ze kunnen aantonen dat ze aan de AVG wetgeving voldoen.

Uiteindelijk kan gebrekkig it security management leiden tot grote schade welke ontstaat als gevolg van een cyberaanval.

Om deze problemen het hoofd te bieden hebben wij de Cybersecurity Cockpit ontwikkeld waarmee je als organisatie één centrale tool hebt waarbinnen je je complete beleid ten aanzien van it security kunt vastleggen. Hierdoor krijg je grip op je it security beleid.

Voordelen van vastleggen it security maatregelen binnen Cybersecurity Cockpit

Je weet precies welke security maatregelen je hebt genomen als organisatie

Inzichtelijk welke security maatregelen je nog kunt nemen

IT security beleid desgewenst online inzichtelijk voor je stakeholders

Alle functionaliteit aanwezig om aan te tonen dat je aan de AVG wetgeving te voldoet

Drie-O Cybersecurity Cockpit

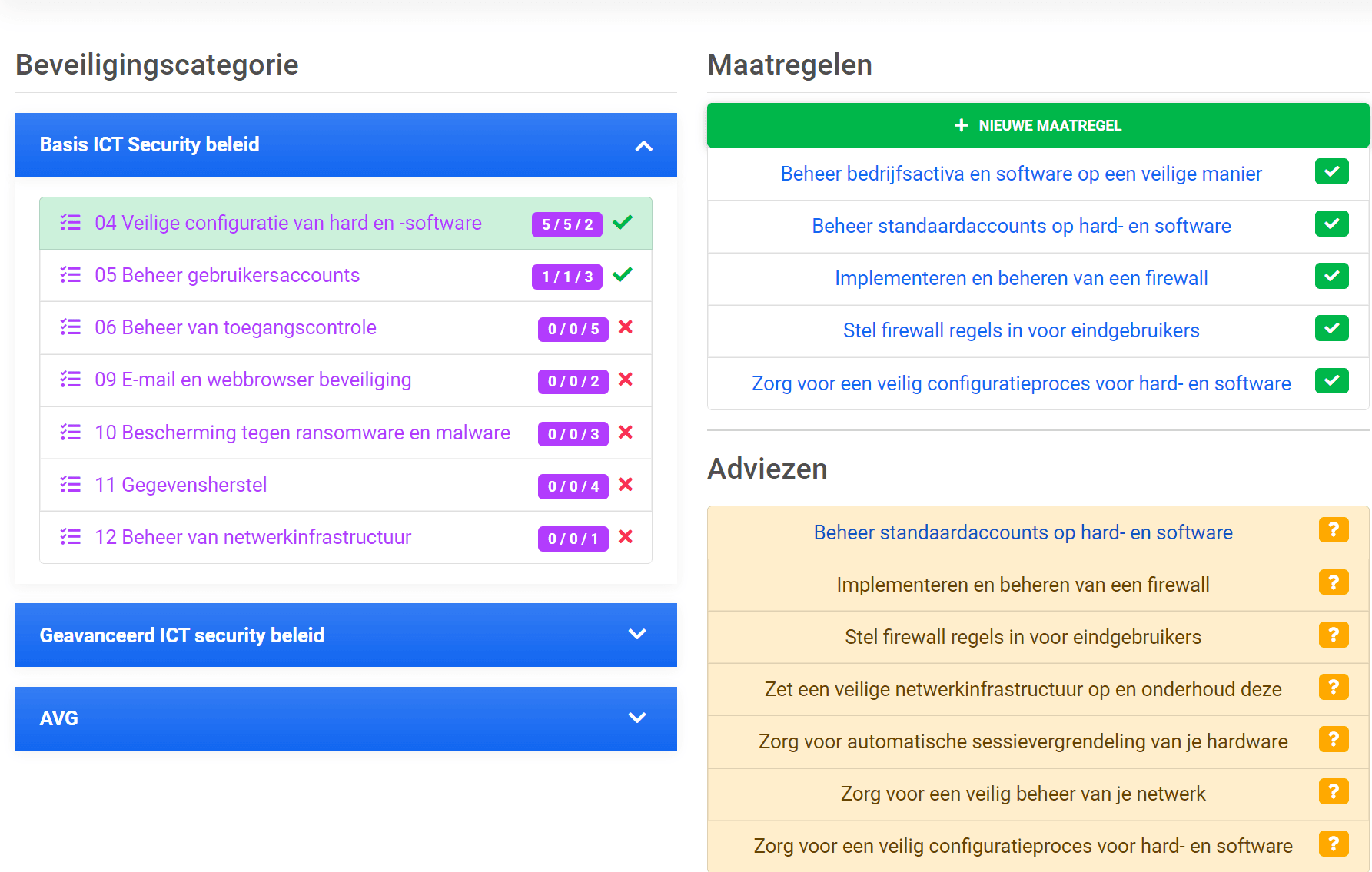

Met de Cybersecurity Cockpit van Drie-O krijg je grip op je ICT-beveiliging en kun je op een gestructureerde manier aan de ICT beveiliging van je organisatie werken. De cockpit is v.w.b. de maatregelenregistratie gebaseerd op CIS controls van het Center for Internet Security. Daarnaast is de AVG-wetgeving verwerkt in de functionaliteit voor het datalek- en verwerkingsregister.

De Cybersecurity Cockpit bestaat uit de volgende functionaliteit:

Maatregelenregistratie IT security

De maatregelenregistratie om it security vast te leggen is gebaseerd op de theorie van CIS. CIS staat voor Center for Internet Security en is een non-profit organisatie met als missie om de wereld veiliger te maken door het ontwikkelen, valideren en het bekend maken van best practises richtlijnen welke gebruikers, bedrijven en overheden beschermen tegen cyberdreigingen. De richtlijnen bevatten 18 sleutelactiviteiten welke organisaties dienen te implementeren om ict beveiliging op orde te brengen en zodoende aanvallen te voorkomen dan wel de gevolgen van een aanval te beperken.

De sleutelactiviteiten van het CIS zijn verwerkt in de Drie-O Cybersecurity Cockpit zodat je als bedrijf structureel de it security maatregelen kunt registreren welke je reeds hebt genomen. Daarnaast zie je ook welke maatregelen je eventueel nog kunt nemen om je ICT-beveiliging op een hoger plan te tillen.

Datalek register om IT security lekken binnen je organisatie vast te leggen

Via het datalek register kun je alle datalekken vastleggen die binnen je organisatie voorkomen als gevolg van lekken binnen it security. De functionaliteit van dit register is gebaseerd op de AVG wetgeving en dwingt je alle voorkomende datalekken gestructureerd vast te leggen.

Verwerkingsregister

In het verwerkingsregister leg je vast welke verwerkingen, waarbij persoonsgegevens zijn betrokken, je als organisatie uitvoert. Het verwerkingsregister is gebaseerd op de AVG-wetgeving en dwingt je gestructureerd al je verwerkingen vast te leggen.

Documenten dossier ICT beveiliging

Via de dossierfunctionaliteit kun je documenten uploaden welke te maken hebben met de ict beveiliging van jouw organisatie. Je kunt hierbij denken aan:

- Verwerkersovereenkomsten

- Protocollen it security

- Calamiteitenplan it security

- Back-up beleid

Maar je hebt zelf de mogelijkheid om meer dossier typen toe te voegen en daaronder de betreffende documenten te plaatsen welke te maken hebben met de it security binnen jouw organisatie.

Hard- en software overzicht

Door een koppeling met ons configuratiemanagement systeem krijg je inzicht in welke hard- en software binnen jouw organisatie aanwezig is.

Partneroverzicht

Het vastleggen van partners waarmee je samenwerkt is belangrijk omdat je dan inzicht hebt met welke partijen je samenwerkt. Deze partners kunnen je gebruiken in het verwerkingsregister maar ook om inzicht te krijgen in je toeleveringsketen.

Ontvang gratis onze whitepaper: Cyberuitdagingen